Problema con zoom para poder conectarse a una sala de reunion, el codigo que salia era el 104101.

Los errores 104101 a 104118 indican que su dispositivo no pudo conectarse a los servidores de Zoom. Las causas de estos errores son múltiples. Quizás su antivirus o firewall esté bloqueando la conexión. O tiene problemas de conexión a la red.

Sin más preámbulos, veamos cómo corregir los errores de zoom 104101, 104102, 104103, 104104, 104105, 104106, 104110, 104111, 104112, 104113, 104114, 104115, 104116, 104117 y 104118. Recuerde, aunque esto puede parecer un larga lista de errores diferentes, todos comparten la misma causa raíz.

Solucion:

Primero:

Tercero:

Primero cambiar de navegador, si esta utilizando Chrome o Firefox, pruebe con la otra opcion, tome en cuenta que tambien hay opciones como Opera, Microsoft Edge.

Cuarto:

Con el otro navegador debe descargar el complemento de Zoom para ir a las reuniones, copie el enlace de su reunion y siga los pasos. Si ya tiene instalado el complemento o el programa en el equipo, deberá desinstalarlo para volver a instalar, ya que si el problema no es el navegador, puede ser la instancia instalada de Zoom.

Quinto:

Hay un tema que a veces no prestamos atencion y aunque es pequeño puede tambien generarnos este error es la hora del sistema, ya que al momento de intentar conectar con el servidor de Zoom, hay un trabajo de sincronizacion de equipos, si tenemos mal configurada nuestra hora y fecha, sera rechazada por Zoom y no podremos iniciar. Deberan tener la fecha y hora correctamente configurada.

Sexto:

En algunos casos aunque hay internet en el equipo, no tienen internet en el navegador, esto se puede deber a un problema la configurar el servidor proxy en caso que lo hayan tenido configurado o que lo tengan mal configurado, en cuyo caso deberan corregirlo o quitar la opcion de que trabajan con proxy.

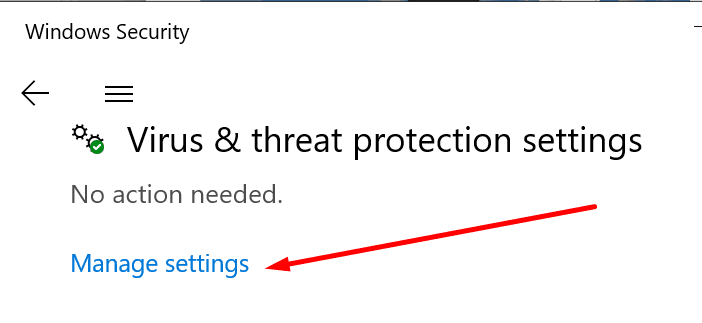

Si está utilizando Windows Defender:

- Navegar a ajustes → Actualización y seguridad → Seguridad de Windows → Protección contra virus y amenazas.

- Luego seleccione Administrar configuraciones y desplácese hacia abajo hasta Exclusiones.

- Para seleccionar Agregar o quitar exclusiones → Agregar una exclusión.

- Seleccione Zoom y guarde sus cambios.

Si está utilizando Firewall de Windows:

- Inicie el panel de control, escriba “cortafuegos“Y seleccione Firewall de Windows Defender.

- Así que ve a Permitir una aplicación o función a través del Firewall de Windows Defender.

- Haga clic en Cambiar ajustes y desplácese hacia abajo hasta Zoom. Aplicar los cambios.

Si está utilizando un antivirus o firewall diferente, vaya a la página de soporte oficial de su software para obtener más instrucciones.

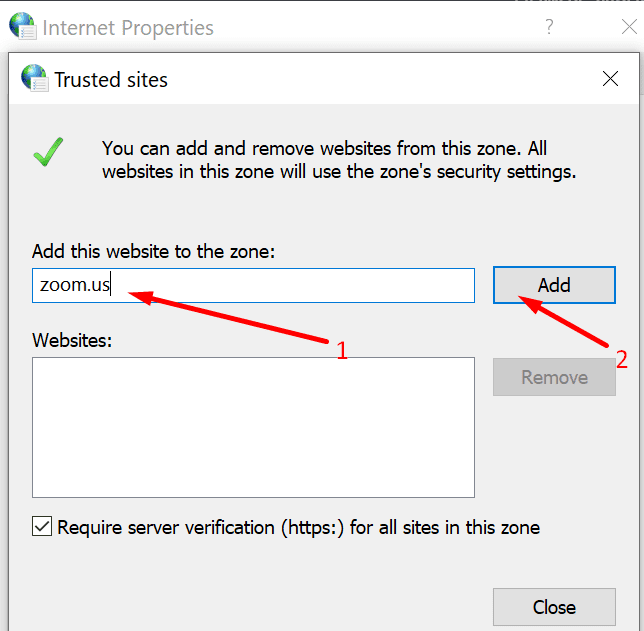

Marcar Zoom como un sitio web confiable y seguro en la configuración de Internet puede resolver el problema.

- Ir Opciones de Internet (tipo ‘Opciones de Internet“En la barra de búsqueda de Windows).

- Selecciona el La seguridad pestaña y haga clic en sitios de confianza.

- Luego presione el botón Sitios botón.

- Debajo Agregar este sitio web a la zona, digitar zoom.us y aplicar los cambios.

Hablando de Opciones de Internet, intente configurar la configuración del proxy para la detección automática. Ir Opciones de Internet → haga clic en el archivo Conexiones pestaña → Configuración de LAN → Detectar automáticamente la configuración de red.